Protégez vos données en cours de traitement grâce aux enclaves matérielles

Traitez des données sensibles en toute sécurité grâce aux serveurs bare metal intégrant des enclaves matérielles. Vos informations restent protégées pendant leur traitement, sans exposition au système, au réseau ou à des tiers.

Sécurisez vos données à chaque étape

Les données sensibles ne doivent pas seulement être protégées au repos ou en transit. Elles doivent aussi l'être pendant leur traitement — là où les risques sont les plus élevés.

Avec le confidential computing, vous :

- isolez les données en mémoire

- empêchez tout accès non autorisé

- garantissez leur confidentialité, même en environnement partagé

C'est une approche essentielle pour les secteurs exigeants comme la finance, la santé ou l'IA.

Des performances élevées, à coût maîtrisé

Un équilibre performance-sécurité

Bénéficiez de serveurs performants intégrant des mécanismes de sécurité avancés. Vous protégez vos données sans compromettre les performances de vos applications.

Des coûts prévisibles

Les services essentiels sont inclus : bande passante, protection anti-DDoS, adresses IP et stockage externe. Vous gardez une vision claire de vos dépenses.

Un environnement adaptable

Installez le système d'exploitation et les outils adaptés à vos besoins. Vous configurez librement vos environnements sécurisés.

Une infrastructure évolutive

Déployez plusieurs applications sensibles sur un même serveur. Faites évoluer vos ressources selon vos projets, sans contrainte.

Chargement du catalogue…

Une protection matérielle, sans compromis sur l'usage

Activez facilement les technologies de confidential computing depuis votre espace client :

- Intel® SGX pour isoler le code et les données au niveau applicatif

- AMD Infinity Guard pour protéger la mémoire et les machines virtuelles

Enclaves matérielles : une isolation complète des données en exécution

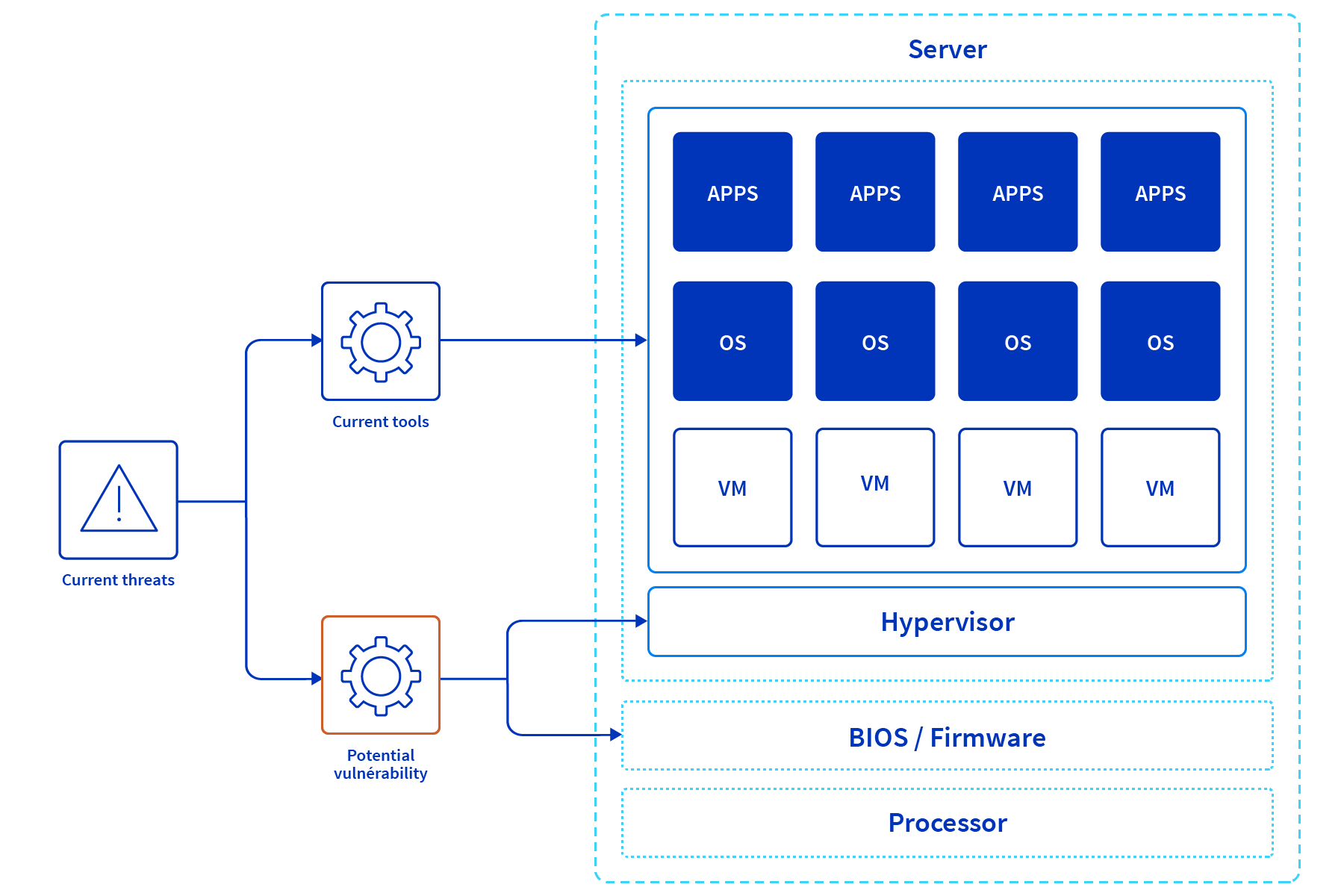

Les enclaves matérielles créent une zone sécurisée directement dans le processeur.

Les données et le code qui y sont exécutés sont totalement isolés, les rendant invisibles pour le système d'exploitation, inaccessibles à l'hyperviseur et protégés même en cas d'accès administrateur.

Sur les serveurs compatibles, vous activez :

- Intel® SGX pour les applications sécurisées

- AMD Infinity Guard pour le chiffrement mémoire et des machines virtuelles

Options et services disponibles :

- bande passante publique et privée illimitée

- options avancées de mémoire et stockage

- Intel® SGX

- AMD Infinity Guard

Le confidential computing remplace-t-il le chiffrement classique ?

Non, cela ne remplace pas les protections existantes mais les complète : le chiffrement au repos protège les données stockées, le chiffrement en transit sécurise les échanges réseau, tandis que le confidential computing protège les données en cours de traitement, les trois étant indispensables pour garantir une sécurité complète.

Quel est l'intérêt pour l'apprentissage fédéré ?

Le modèle est entraîné dans une enclave sécurisée. Les données restent locales et ne sont jamais exposées, même lors de l'agrégation.

Quelles garanties de sécurité sont proposées ?

Les datacenters respectent plusieurs standards (ISO, RGPD). Les données restent hébergées en Europe, avec un haut niveau de conformité.

Est-ce compatible avec la virtualisation ?

Oui. AMD Infinity Guard protège les machines virtuelles, tandis qu'Intel® SGX sécurise les applications.

Comment vérifier le bon fonctionnement des enclaves ?

Des outils dédiés permettent de tester et valider l'activation des enclaves. Vous pouvez ajuster leur configuration directement depuis votre espace client.