Schützen Sie Daten während der Verarbeitung mit Hardware-Enklaven

Verarbeiten Sie sensible Daten sicher auf Bare-Metal-Servern mit Hardware-Enklaven. Ihre Informationen bleiben während der Verarbeitung geschützt, ohne Offenlegung gegenüber dem Betriebssystem, dem Netzwerk oder Dritten.

Sichern Sie Ihre Daten in jedem Schritt

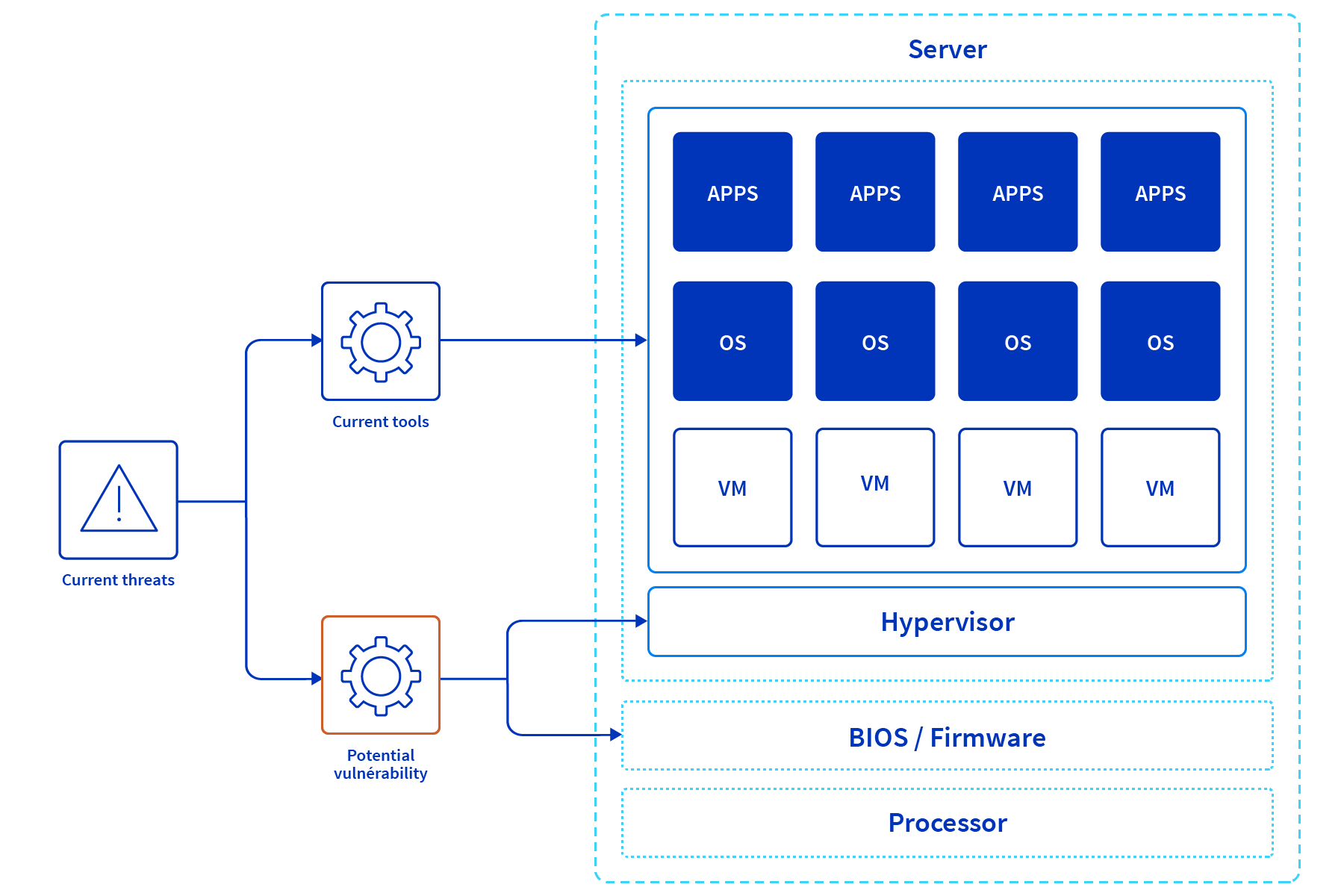

Sensible Daten müssen nicht nur im Ruhezustand oder bei der Übertragung geschützt werden. Auch während der Verarbeitung – wo das Risiko am größten ist – brauchen sie Schutz.

Mit Confidential Computing:

- isolieren Sie Daten im Arbeitsspeicher

- blockieren Sie jeden unautorisierten Zugriff

- garantieren Sie Vertraulichkeit selbst in geteilten Umgebungen

Das ist unverzichtbar für anspruchsvolle Branchen wie Finanzwesen, Gesundheitswesen und KI.

Hohe Performance, kontrollierte Kosten

Balance aus Performance und Sicherheit

Erhalten Sie leistungsstarke Server mit integrierten Sicherheitsmechanismen. Schützen Sie Ihre Daten, ohne Anwendungsleistung zu opfern.

Planbare Kosten

Das Wesentliche ist enthalten: Bandbreite, Anti-DDoS-Schutz, IP-Adressen und externer Speicher. Behalten Sie Ihre Ausgaben im Blick.

Eine anpassbare Umgebung

Installieren Sie das Betriebssystem und die Tools, die zu Ihren Anforderungen passen. Konfigurieren Sie sichere Umgebungen frei.

Skalierbare Infrastruktur

Betreiben Sie mehrere sensible Workloads auf demselben Server. Erweitern Sie Ihre Ressourcen mit wachsenden Projekten.

Chargement du catalogue…

Hardware-Schutz – ohne Kompromisse

Aktivieren Sie Confidential-Computing-Technologien mit wenigen Klicks aus Ihrem Kundenbereich:

- Intel® SGX isoliert Code und Daten auf Anwendungsebene

- AMD Infinity Guard schützt Arbeitsspeicher und virtuelle Maschinen

Hardware-Enklaven: vollständige Isolation für Daten in Verarbeitung

Hardware-Enklaven schaffen eine sichere Zone direkt im Prozessor.

Code und Daten, die dort ausgeführt werden, sind vollständig isoliert, für das Betriebssystem unsichtbar, für den Hypervisor unzugänglich und sogar vor administrativem Zugriff geschützt.

Auf unterstützten Servern aktivieren Sie:

- Intel® SGX für sichere Anwendungen

- AMD Infinity Guard für Speicher- und VM-Verschlüsselung

Verfügbare Optionen und Services:

- unbegrenzte öffentliche und private Bandbreite

- erweiterte Speicher- und Arbeitsspeicheroptionen

- Intel® SGX

- AMD Infinity Guard

Ersetzt Confidential Computing klassische Verschlüsselung?

Nein – es ergänzt sie. Verschlüsselung im Ruhezustand schützt gespeicherte Daten, Transportverschlüsselung sichert Netzwerkkommunikation, und Confidential Computing schützt Daten während der Verarbeitung. Alle drei sind für eine durchgängige Sicherheit erforderlich.

Was bringt es für föderiertes Lernen?

Das Modell wird in einer sicheren Enklave trainiert. Die Daten bleiben lokal und werden auch während der Aggregation nicht offengelegt.

Welche Sicherheitsgarantien gelten?

Die Rechenzentren erfüllen mehrere Standards (ISO, DSGVO). Die Daten werden in Europa mit einem hohen Compliance-Niveau gehostet.

Ist es mit Virtualisierung kompatibel?

Ja. AMD Infinity Guard schützt virtuelle Maschinen, während Intel® SGX Anwendungen sichert.

Wie überprüfe ich, ob die Enklaven funktionieren?

Spezielle Tools ermöglichen das Testen und Validieren der Enklaven-Aktivierung. Die Konfiguration kann aus dem Kundenbereich angepasst werden.