Chroń dane w użyciu dzięki enklawom sprzętowym

Przetwarzaj dane wrażliwe bezpiecznie na serwerach bare-metal wyposażonych w enklawy sprzętowe. Twoje informacje pozostają chronione podczas przetwarzania, bez ujawnienia systemowi operacyjnemu, sieci ani osobom trzecim.

Zabezpiecz dane na każdym etapie

Dane wrażliwe muszą być chronione nie tylko w spoczynku czy w tranzycie. Również w trakcie użycia — gdzie ryzyko jest największe — wymagają ochrony.

Z confidential computing:

- izolujesz dane w pamięci

- blokujesz każdy nieautoryzowany dostęp

- gwarantujesz poufność nawet w środowiskach współdzielonych

To kluczowe dla wymagających branż, takich jak finanse, ochrona zdrowia czy AI.

Wysoka wydajność, kontrolowany koszt

Równowaga wydajności i bezpieczeństwa

Wydajne serwery z wbudowanymi zaawansowanymi mechanizmami zabezpieczeń. Chroń dane bez utraty wydajności aplikacji.

Przewidywalne koszty

W komplecie: pasmo, ochrona anty-DDoS, adresy IP i pamięć zewnętrzna. Zachowaj pełną kontrolę nad wydatkami.

Elastyczne środowisko

Zainstaluj OS i narzędzia, których potrzebujesz. Konfiguruj bezpieczne środowiska bez ograniczeń.

Skalowalna infrastruktura

Uruchom wiele wrażliwych obciążeń na tym samym serwerze. Zwiększaj zasoby wraz z rozwojem projektów.

Chargement du catalogue…

Ochrona sprzętowa — bez kompromisów

Aktywuj technologie confidential computing w kilku kliknięciach z panelu klienta:

- Intel® SGX izoluje kod i dane na poziomie aplikacji

- AMD Infinity Guard chroni pamięć i maszyny wirtualne

Enklawy sprzętowe: pełna izolacja danych w użyciu

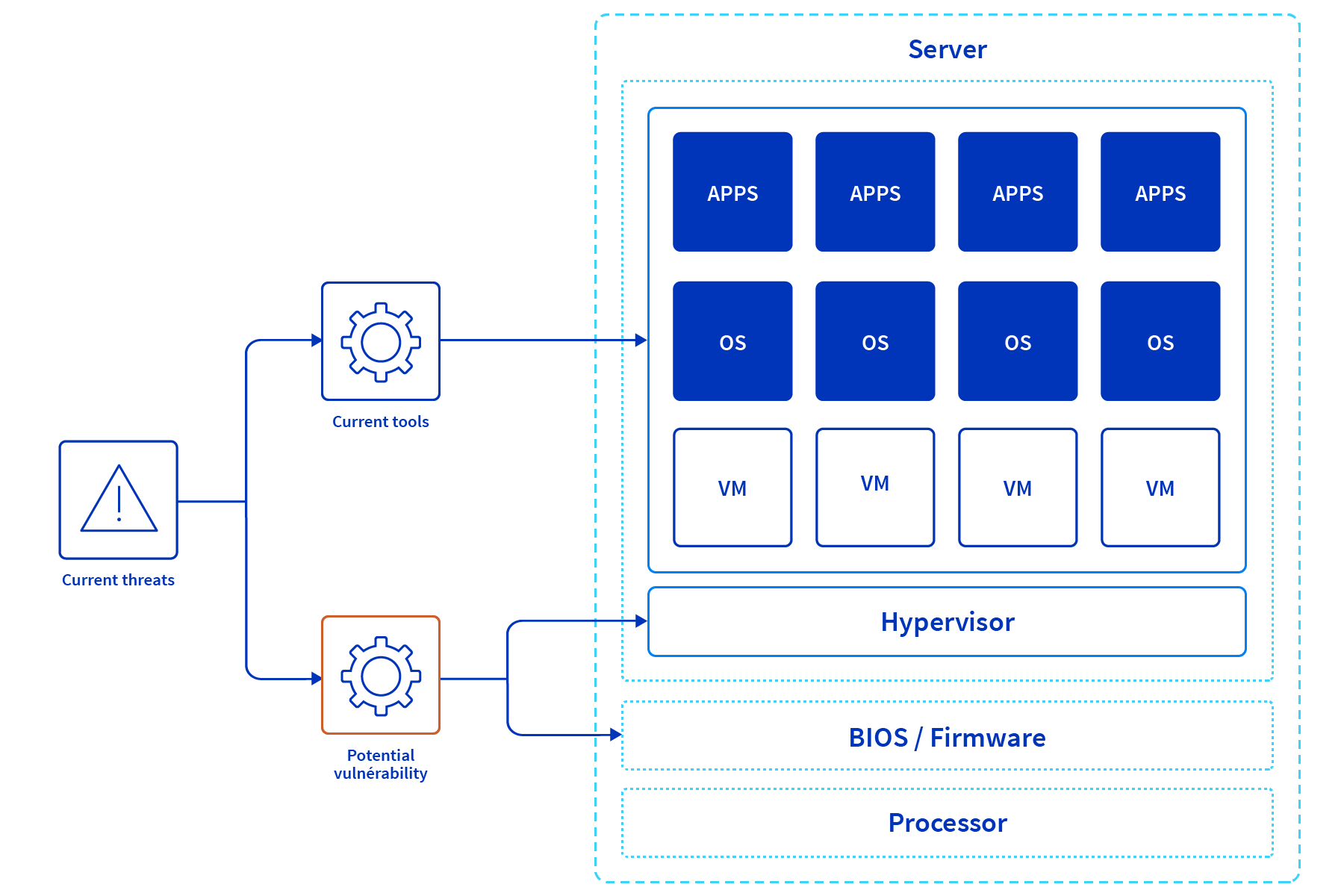

Enklawy sprzętowe tworzą bezpieczną strefę bezpośrednio w procesorze.

Kod i dane wykonywane wewnątrz są w pełni odizolowane, niewidoczne dla systemu operacyjnego, niedostępne dla hypervisora i chronione nawet przed dostępem administracyjnym.

Na obsługiwanych serwerach włączysz:

- Intel® SGX dla bezpiecznych aplikacji

- AMD Infinity Guard do szyfrowania pamięci i VM

Dostępne opcje i usługi:

- nielimitowane pasmo publiczne i prywatne

- zaawansowane opcje pamięci RAM i dyskowej

- Intel® SGX

- AMD Infinity Guard

Czy confidential computing zastępuje klasyczne szyfrowanie?

Nie — uzupełnia je. Szyfrowanie w spoczynku chroni dane przechowywane, szyfrowanie w tranzycie zabezpiecza wymianę sieciową, a confidential computing chroni dane w użyciu. Wszystkie trzy elementy są niezbędne dla pełnej ochrony.

Co wnosi w przypadku federated learning?

Model trenuje się wewnątrz bezpiecznej enklawy. Dane pozostają lokalnie i nie są ujawniane nawet podczas agregacji.

Jakie gwarancje bezpieczeństwa obowiązują?

Datacenter spełniają wiele norm (ISO, RODO). Dane są hostowane w Europie z wysokim poziomem zgodności.

Czy jest to zgodne z wirtualizacją?

Tak. AMD Infinity Guard chroni maszyny wirtualne, a Intel® SGX zabezpiecza aplikacje.

Jak zweryfikować, że enklawy działają?

Dedykowane narzędzia umożliwiają testowanie i walidację aktywacji enklaw. Konfigurację można dostosować z panelu klienta.